Британский мошенник крадет $650000 у более чем 250 пользователей Twitter

Расследование от блокчейн-детектива ZachXBT показывает, что мошенник приманивал жертв, публикуя фальшивые экраны прибылей и убытков (PNL) от демо-аккаунта Bybit и использовал фальшивый новостной аккаунт для направления жертв на оплату фиктивных услуг

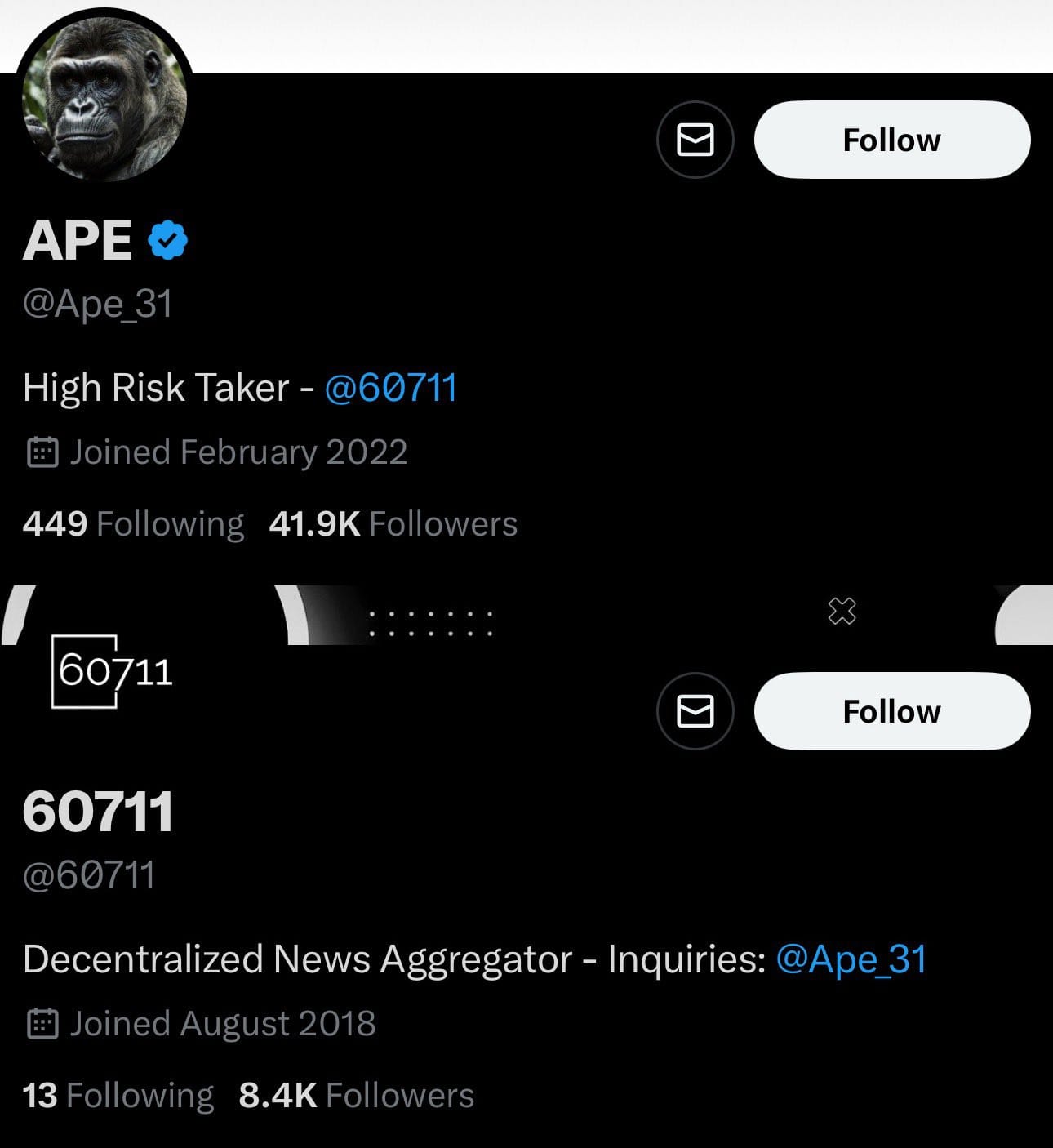

Британский мошенник, действующий под Twitter-никами @ape_31 и @60711, украл более $650,000 у более чем 250 ничего не подозревающих пользователей Twitter (X) за последний год.

Расследование от блокчейн-детектива ZachXBT показывает, что мошенник приманивал жертв, публикуя фальшивые экраны прибылей и убытков (PNL) от демо-аккаунта Bybit и использовал фальшивый новостной аккаунт для направления жертв на оплату фиктивных услуг.

Как только мошенник получал платеж, он немедленно блокировал своих жертв, прерывая всякую связь.

Ape 31 привлекал пользователей, отвечая на крупные аккаунты и регулярно публиковал скриншоты PNL для создания видимости активности.

Мошенничество включало предложение платных услуг копирования торговли, когда пользователи были обмануты в уплате комиссий от $250 до $500.

После получения оплаты мошенник просил дополнительные средства под предлогом управления ими, утверждая, что процесс был безопасен.

Жертвы были заблокированы как на Telegram, так и на Twitter после того, как отправили свои деньги.

Жертвы были обмануты фальшивыми транзакциями и аферами.

Одна из жертв заплатила $500 Ape 31 за услугу копирования торговли. После этого Ape 31 потребовал $20,000, обещая торговать с "нулевой ликвидационной ценой" от их имени.

Жертва отправила запрошенную сумму на адрес кошелька мошенника. Чтобы выглядело законно, мошенник предоставил жертве API-ключ для отслеживания предполагаемых сделок.

Но все было фальшивкой. Ape 31 затем вынудил жертву отправить еще $20,000, утверждая, что прибыль нельзя получить, пока не будет отправлена дополнительная сумма.

После этого, конечно же, жертва была заблокирована, и вся коммуникация прекратилась.

В другом случае жертва, которая отправила $3,000, была убеждена, что ее инвестиции вырастут с $10,000 до $100,000 в течение нескольких дней. Эта жертва также была заблокирована после перевода средств.

В третьем случае жертва сообщила о потере $500. Этот человек смог собрать больше информации о мошеннике, поделившись тем, что Ape 31 вошел в учетную запись TradingView с британским телефонным номером (81.78.179.107).

Мошенник, который часто меняет адреса депозитов, использовал более 16 различных кошельков.

По словам Зака, эти адреса получили более $650,000 всего за один год, и, вероятно, было украдено еще больше денег.

Неоднократные попытки и фальшивые личности

Ape 31 также пытался обмануть другого человека с помощью фальшивой сделки внебиржевого рынка (OTC). Они убедили цель присоединиться к видеозвонку, который позже был записан.

Жертва подтвердила, что голос в записи соответствовал голосу мошенника. Подробности этой беседы, а также запись, были опубликованы Заком.

Его расследование выявило длинный список централизованных бирж, которые использовал мошенник, включая KuCoin, Kraken, Bitget, OKX, MEXC и Poloniex.

Zach также обнаружил, что Ape 31 на самом деле базируется в Великобритании, а не в Сингапуре, как он утверждает. Их IP-адрес, 81.78.179.107, зарегистрирован в Эллинге под Vodafone Limited.

Мошенник также использовал британский номер телефона +44-7466-727122. Мошенник изменил имя и местоположение несколько раз, чтобы ввести в заблуждение своих жертв и скрыть следы.

На разных этапах они использовали имена Omar и утверждали, что находятся в Сингапуре. На Twitter Ape 31 использовал несколько ников, включая apethirtyone, apenumeral и ape31111.

На Telegram мошенник ведет канал под названием CHLMPS, где продолжает охотиться на новых жертв. Его текущий Telegram-ник APE131, хотя ранее он использовал имена APE313, APE3331, FD_331 и FD3_D.

После того, как Зак сделал свой пост, все аккаунты в Twitter были деактивированы.